Klient macOS IPSEC IKEv2 - PSK (hasło współdzielone)

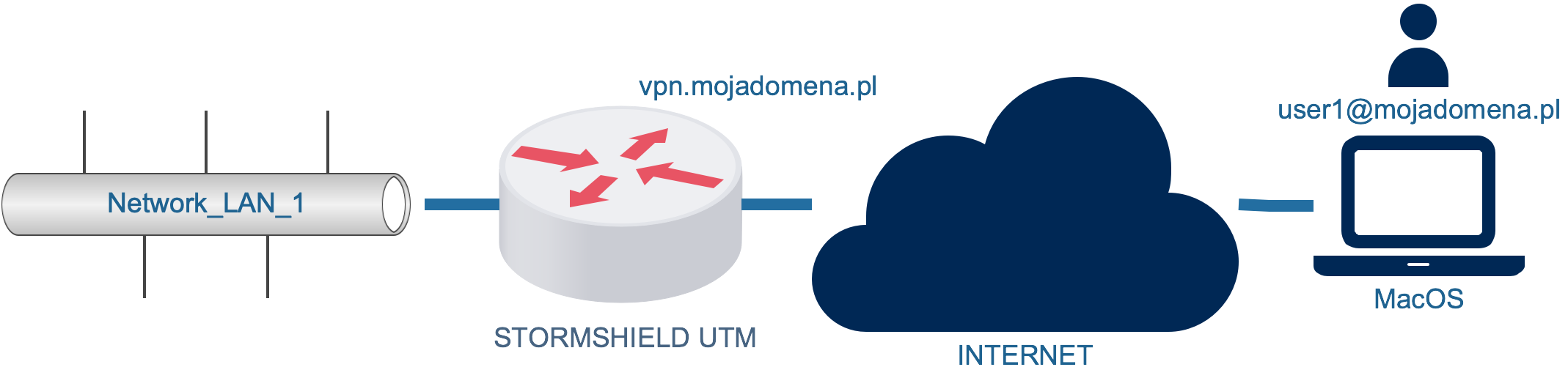

Od kilku lat system operacyjny komputerów Apple (MACOS) posiada wbudowanego klienta VPN IPSEC. W artykule przedstawię w jaki sposób skonfigurować Stormshield UTM oraz komputer z systemem MacOS aby można było nawiązać połączenie VPN.

Założenia:

- urządzenie Stormshield UTM posiada dostęp do bazy użytkowników (LDAP wewnętrzny lub urządzenie jest zintegrowane z zewnętrzna bazą użytkowników np. Active Directory),

- powołany jest użytkownik (użytkownicy) którzy mają zdefiniowany adres email (adres email jest używany jako powiązanie konta użytkownika z identyfikatorem PSK) oraz posiada nadane prawo nawiązywania połączeń zdalnych IPSEC VPN które nadajemy w [ Użytkownicy/Polityki dostępu/Szczegółowy dostęp ].

Serwer IPSEC

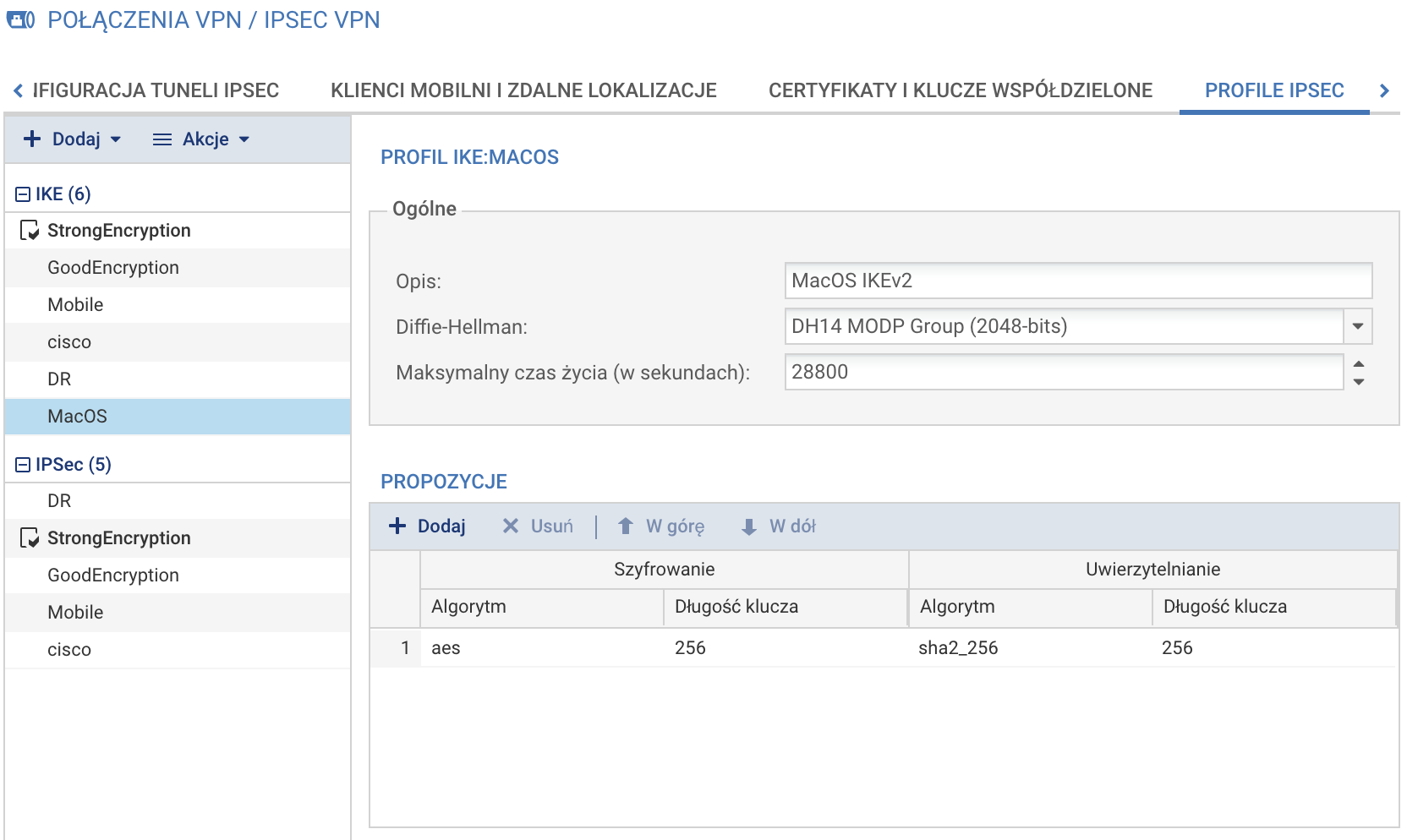

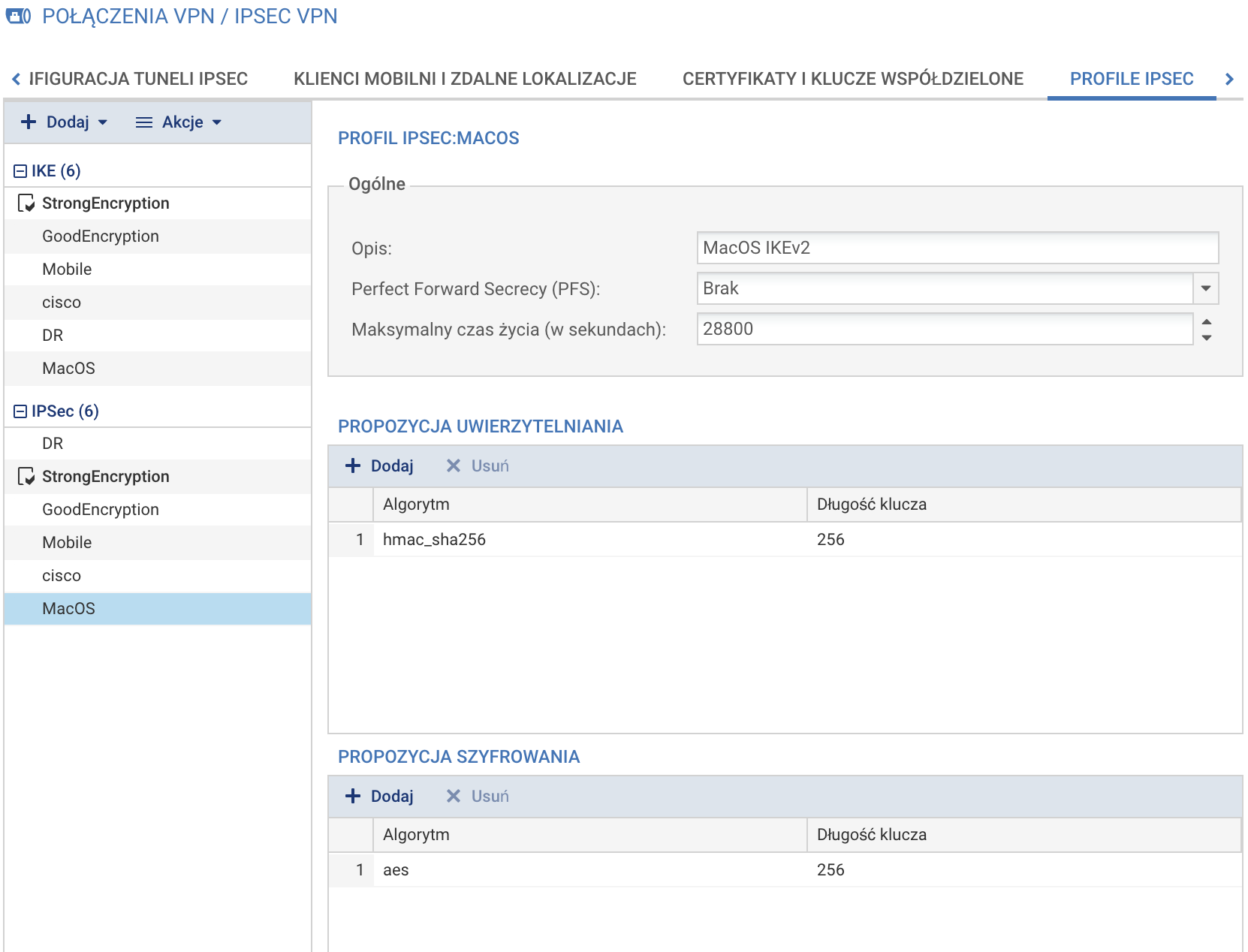

Konfiguracja profili IPSEC

Dla fazy 1

Dla fazy 2

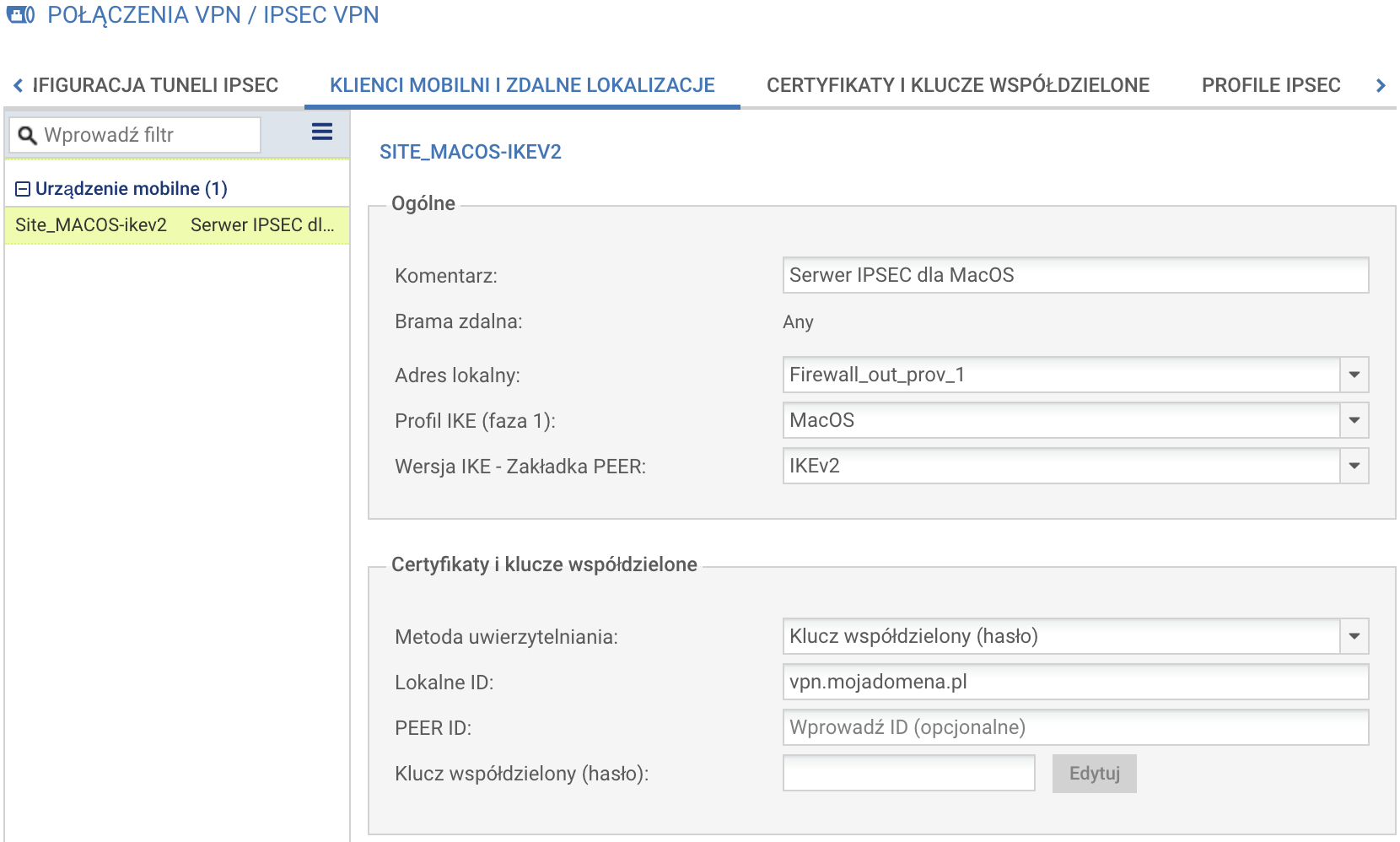

Zdalna lokalizacja

Tworzymy zdalną lokalizację dla użytkowników mobilnych:

Gdzie jako Adres lokalny wskazujemy obiekt który reprezentuje adres IP interfejsu na którym spodziewamy się komunikacji z klientem (serwer IPSEC VPN będzie "słuchał" na tym interfejsie).

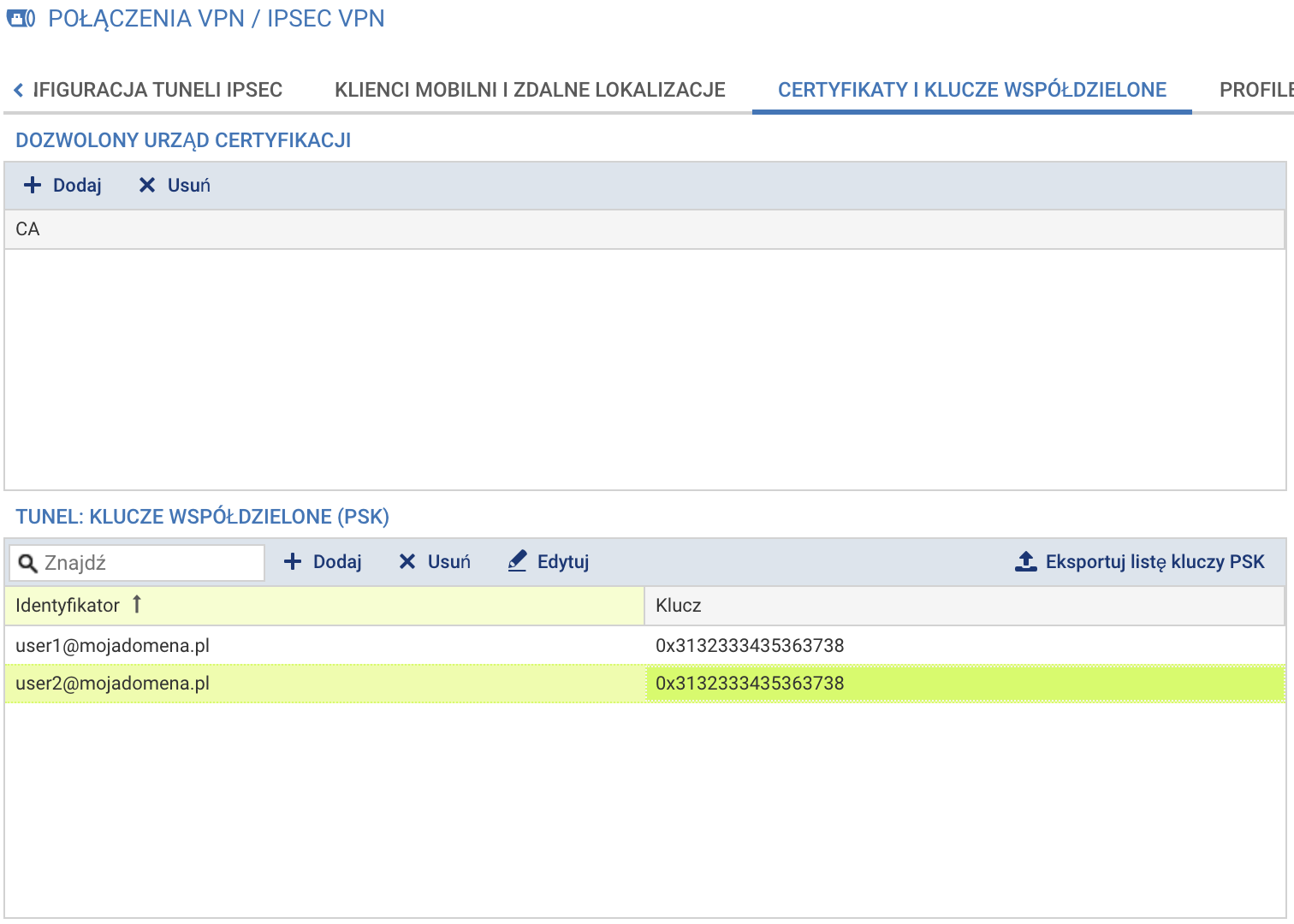

Definiowanie kluczy współdzielonych (PSK)

Dla każdego użytkownika który będzie uzyskiwał połączenie poprzez IPSEC VPN tworzymy indywidualny klucz PSK (hasło). Identyfikatorem klucza PSK dla danego użytkownika jest adres email, który jest tożsamy z adresem email zapisanym w profilu użytkownika w bazie użytkowników.

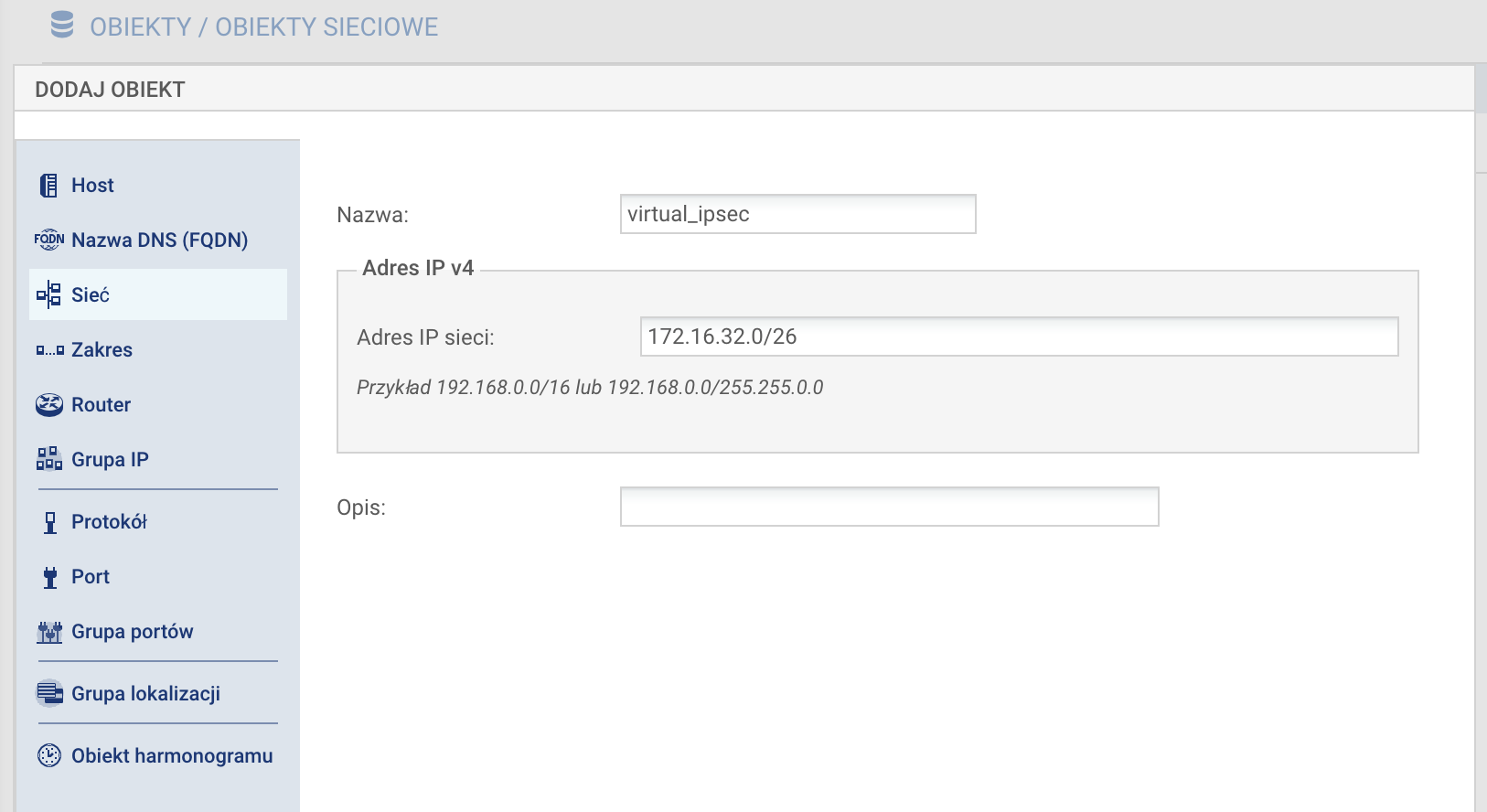

Definicja podsieci dla funkcjonalności Config

Klienci mobilni podczas nawiązywania połączenia IPSEC VPN otrzymają adres IP z podsieci zdefiniowanej w tym punkcie.

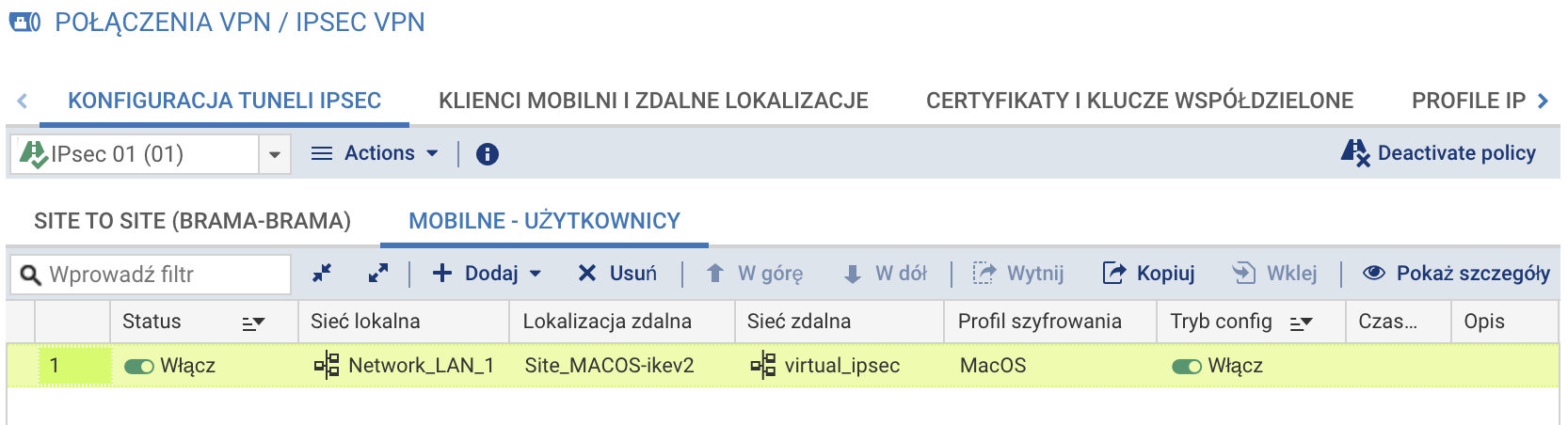

Konfiguracja tunelu dla połączeń mobilnych

Na koniec włączany tunel oraz aktywujemy klikając klawisz Zastosuj.

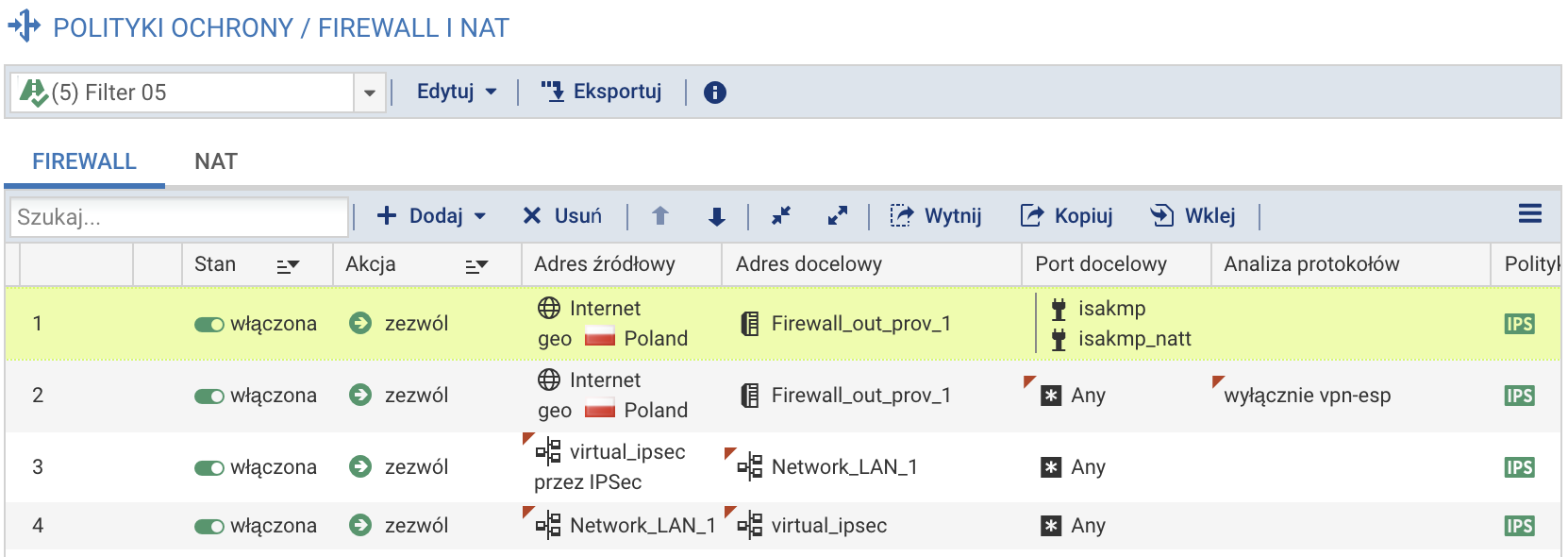

Firewall

Połączenia IPSEC VPN MOBILE wymagają ustanowienia reguł zapory. W zależności od potrzeb jest wiele sposobów na ustawienie reguł zapory dla IPSEC VPN, w poniższym przykładzie podaję podstawowe reguły:

Klient IPSEC VPN IKEv2 (Apple MacOS)

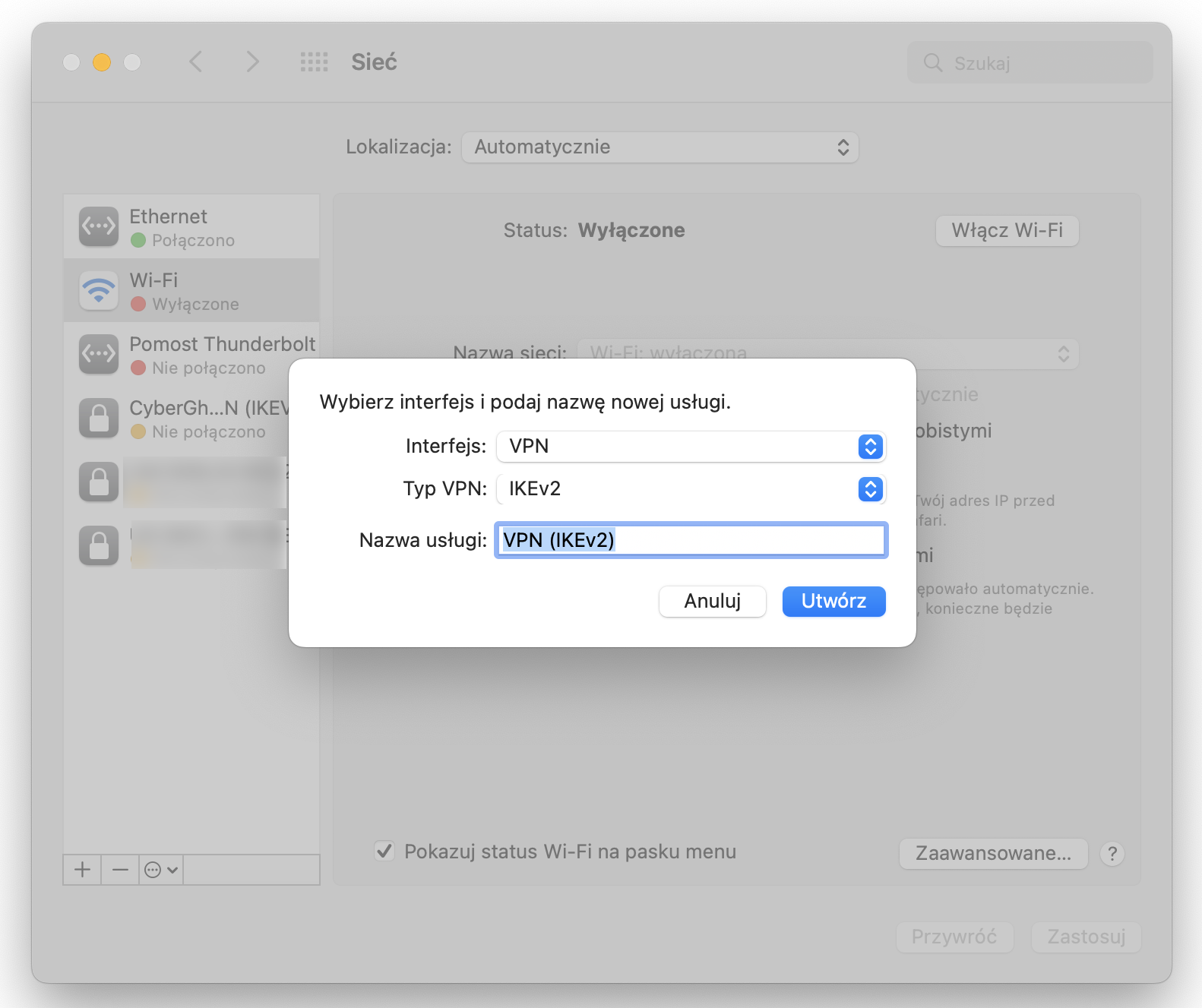

W Preferencjach systemowych wybieramy Sieć a następnie za pomocą znaku + dodajemy definicję nowego połączenia:

Klikamy Utwórz.

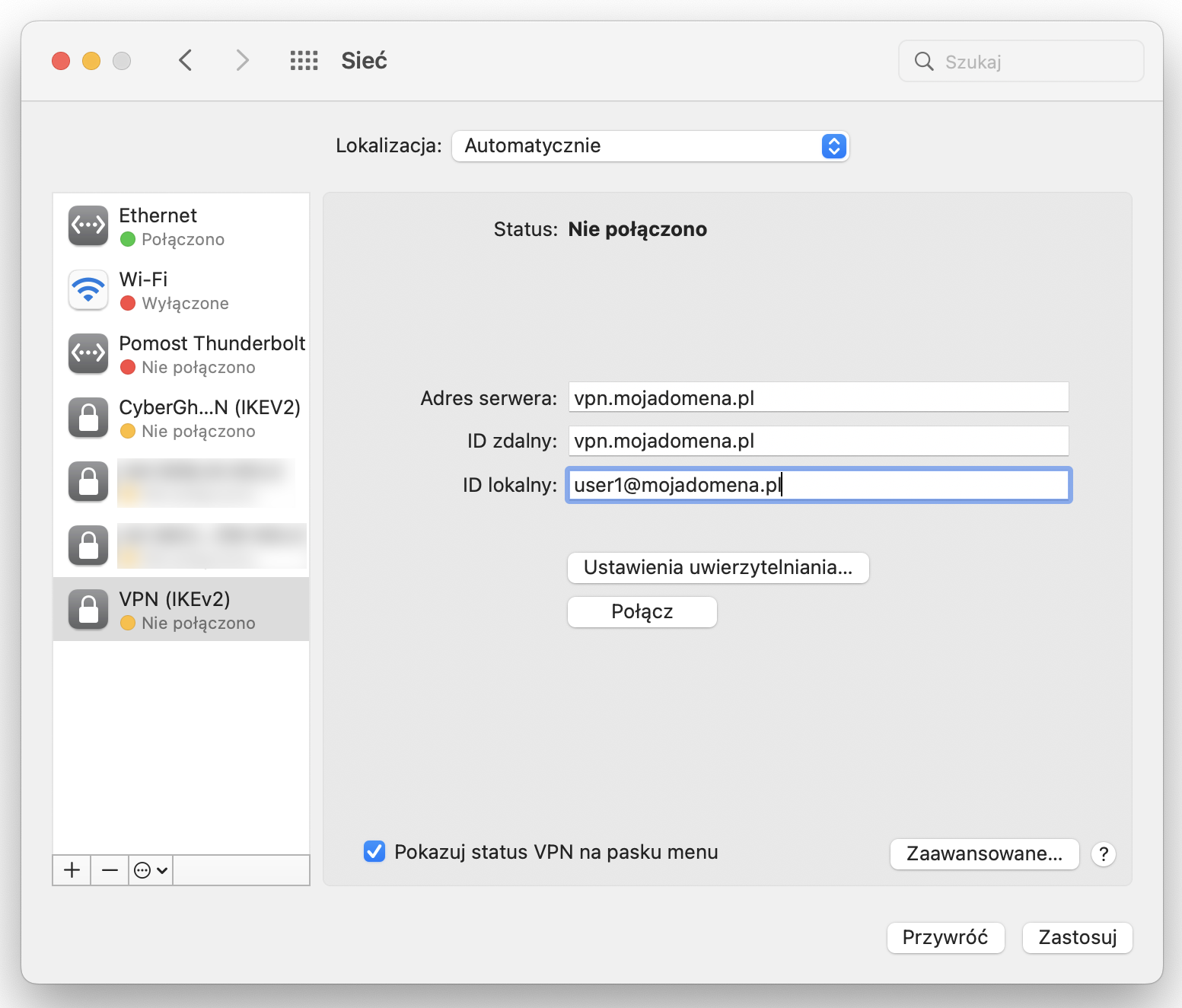

Następnie konfigurujemy połączenie, w polu Adres serwera podajemy adres IP serwera IPSEC VPN w polu ID zdalny wpisujemy identyfikator zdalny, taki jaki podaliśmy jako Lokalne ID w konfiguracji serwera. ID lokalny to identyfikator naszego klucza PSK.

Następnie klikamy Ustawienia uwierzytelnienia:

W polu Ustawienia uwierzytelnienia wybieramy Brak. Jako Wspólne hasło wpisujemy klucz PSK właściwy dla podanego identyfikatora. Zatwierdzamy klikając OK.

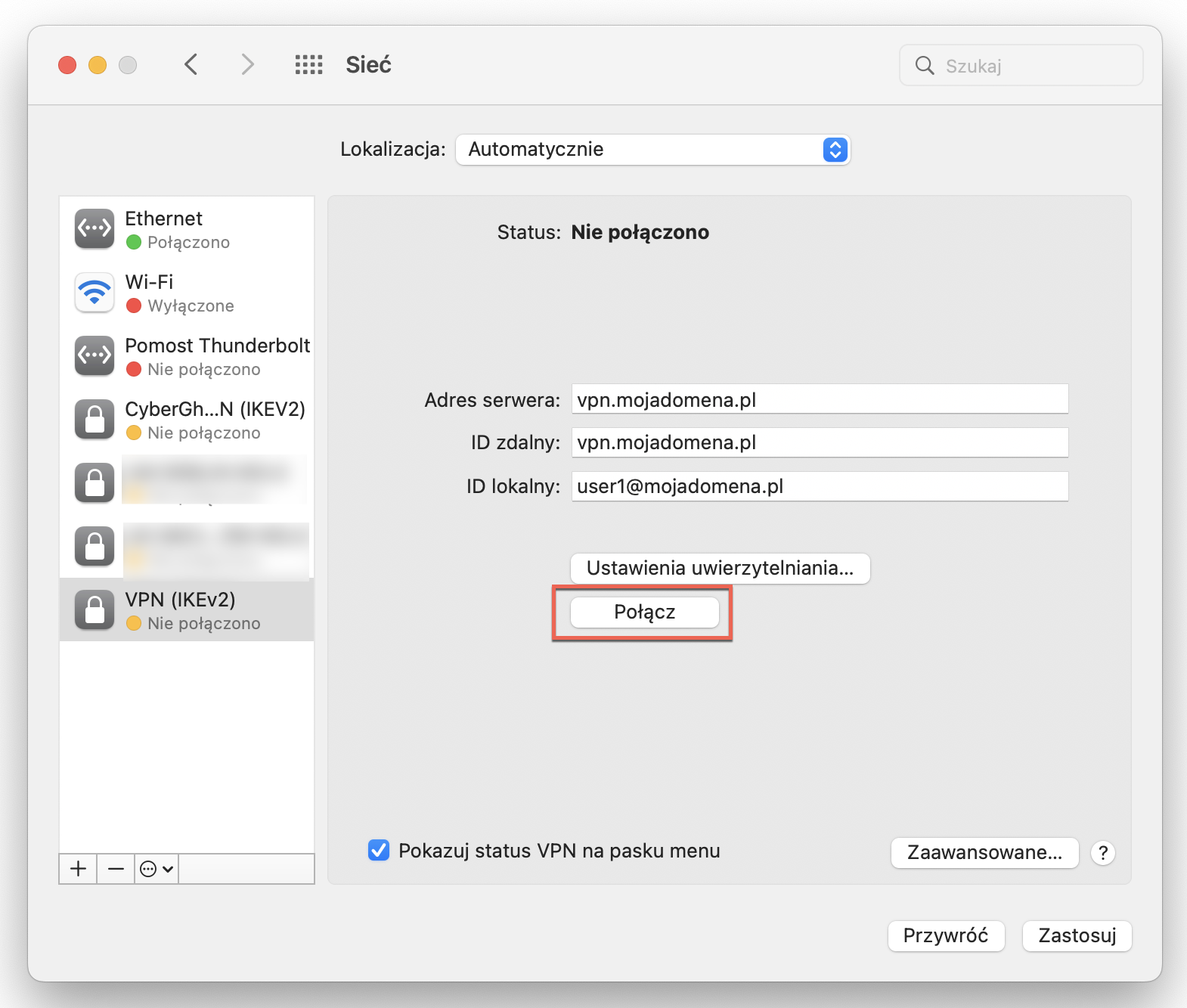

Klikamy w klawisz Połącz aby zweryfikować czy połączenie zostanie nawiązane.

| SNS Firmware: | 4.2.3 |

| MacOS: | Monterey 12.6.1 |